Вредоносный мобильный порно-редиректор

На этой неделе обнаружилось большое количество случаев скрытого внедрения вредоносных редиректоров в код сайтов, перенаправляющих посетителей на порно-ресурсы. Все выявленные инъекции кода были сделаны единообразно и ориентированы только на пользователей мобильных устройств. Все внедренные редиректоры работали по условию, что делало их практически не детектируемыми для владельцев сайтов и веб-мастеров.

Сейчас мы объясним, что происходило.

Условные перенаправления на порно-сайты, нацеленные на мобильные устройства

Звучит сложно, но это не так. Если посетитель приходит c Айфона, Айпада, Андройдного или другого аналогичного мобильного устройства, страница перенаправляет его на случайный порнографический сайт. Если же человек пытается зайти на сайт снова, ничего не происходит, и сайт загружается как обычно. Что это дает?

Слово «Условный»

Вредоносная программа, внедренная в веб-сайт является интеллектуальной. Она хранит IP адреса всех посетителей, которых перенаправляет на сайты с порно. Если вы видите перенаправление один раз, то вполне вероятно, что вы не увидите его снова в течение многих часов. Это делает вредоносную программу тяжело обнаруживаемой и заставляет людей думать, что это случайная ошибка, или, возможно, они опечатались в URL.

Только мобильные устройства

Эта инъекция предназначается только для владельцев мобильных устройств: Айфонов, Айпадов, Виндоус- или Андройдофонов и планшетов. Редиректор перенаправляет на порно только если вы работаете через мобильные браузеры. Для всех остальных сайт выглядит чистым и безопасным.

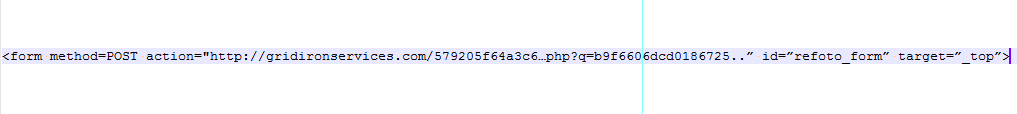

В браузере инъекция отображается следующим образом:

Со случайными доменами (intelligenthometheater.com, gridironservices.com, и т.д.). Само по себе это выглядит вполне нормальным, однако, тут вы обнаруживаете Javascript код:

Теперь POST будет перенаправлять посетителей. На первый взгляд оба эти выражения выглядят вполне нормальными и будут игнорироваться большинством антивирусов.

Как упоминалось ранее, вся суть вредоносного вмешательства проявляется только на мобильных устройствах. Но в чем смысл, спросите вы? Естественно, как часто бывает, все дело в деньгах. Такое перенаправление — это лишь первый шаг в цепочке. Главная задача злоумышленников — подтолкнуть человека, чтобы он совершил переход по какой-либо партнерской или рекламной ссылке (например, вида: ) на таком сайте, что приносит злоумышленнику достаточно высокую материальную выгоду.

Как убрать порно-редирект

Обнаружить такой редирект при проверке сайта не просто. Если вы запустили поверхностное (по файлам и признакам, доступным без установки синхронизационного файла на ваш сайт) сканирование и первый раз обнаружили вредоносный код или предупреждение, то при повторном сканировании вы можете уже не обнаружить угрозу, поскольку IP будет сохранен вредоносом и тот не проявит себя еще какое-то время. Наша команда поможет вам справиться с этой проблемой, вам необходимо просто обратиться в нашу техподдержку.

Для того, чтобы вручную справиться с этой проблемой вы можете проверить следующие места на своем сайте:

- /index.php

- /WP-config.php (при использовании WordPress)

- /configuration.php (при использовании Joomla)

- /wp-content/themes/yourtheme/functions.php (при использовании WordPress)

Таковы четыре места, в которых нами было замечено добавление вредоносного кода. Обратите внимание, что вредоносные вставки закодированы и вам придется внимательно искать фрагменты, кажущиеся подозрительными в этих файлах.

Помните, что такая инфекция — лишь верхушка айсберга. Если ваш сайт заражен, то вы должны понимать, что защита ресурса взломана и на него, вполне вероятно, добавлены скрытые элементы управления, позволяющие легко получить доступ к вашим файлам и управлению сервером. Не забывайте обращать внимание на бэкдоры.

Подготовлено по материалам Даниэля Сида